Otra razón más para usar Skype

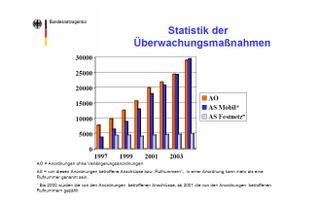

Según una presentación de la Bundesnetzagentur (Agencia Federal de Redes, subordinada al Ministerio de Economía y Trabajo) sobre la realización técnica de intercepción de comunicaciones a la que he asistido esta semana, el número de órdenes jurídicas de escucha legal de conversaciones telefónicas en Alemania ascendió a casi 30000 el año pasado, tendencia creciente.

Según una presentación de la Bundesnetzagentur (Agencia Federal de Redes, subordinada al Ministerio de Economía y Trabajo) sobre la realización técnica de intercepción de comunicaciones a la que he asistido esta semana, el número de órdenes jurídicas de escucha legal de conversaciones telefónicas en Alemania ascendió a casi 30000 el año pasado, tendencia creciente.

Una orden de escucha cubre un periodo de entre 3 y 6 meses. A bote pronto, 30000 no es una cifra alarmante que nos haga pensar en un gobierno "Gran Hermano". Una orden, sin embargo, puede cubrir más de un número de abonado (fijo o móvil), así que a fin de cuentas se monitorizan unos 35000 números al año. En mi casa, dos personas compartimos el mismo número de abonado y podría decirse que al cabo de seis meses hemos hablado conjuntamente con unas 60 personas distintas. Suponiendo que esos 35000 abonados vigilados telefonean con grupos disjuntos de gente, tenemos que más de 2000000 (35000x60) de personas son monitoreadas directa o indirectamente al año, un 2.5% de la población. Eso significa que probablemente la voz de alguien que yo conozca esté guardada en una cinta en un sótano de Berlín.

La TKÜV (Decreto de Vigilancia de Telecomunicaciones) cubre, por cierto, no sólo líneas telefónicas sino cualquier tipo de servicios de comunicación, incluido el acceso a Internet. Los ISPs están obligados a desembolsar grandes cantidades de dinero para implementar interfaces que permitan a las autoridades a, por ejemplo, acceder a todo el tráfico de una línea DSL llegado el caso. La Bundesnetzagentur reconoció tener un problema con Skype y su creciente extensión de uso: las llamadas están encriptadas de extremo a extremo con AES de 256 bits y el tráfico interceptado es así completamente ininteligible (no en el caso de SkypeOut, donde la llamada originada en el ordenador termina en un puente a la Red Telefónica Básica Conmutada y el tráfico debe descifrarse allí para ser enviado al teléfono convencional: en ese punto puede ser interceptada la voz).

Una manera de poder descifrar el tráfico encriptado de voz sería forzar a los clientes de Skype a poner a la disposición del servidor la llave AES utilizada en cada sesión, a la que luego las autoridades podrían acceder si fuera necesario. Pero en primer lugar... ¿quién se instalaría un programa que hiciera eso? En segundo lugar, el referente me constató que la actual TKÜV no puede forzar a los productores de software a hacer tal cosa, con lo que debo entender que han dado el caso Skype por perdido.

1 comentario:

Tengo que decir que me sorprende un poco que estés siempre tan interesado en temas de privacidad, si eres la última persona de la que yo esperaría que estuviera involucrada en actividades ilegales. ;-)

En cualquier caso, estoy de acuerdo en que la creciente intrusión del gobierno en las vidas privadas de los ciudadanos es peligrosa, porque lo que quizá hoy en día se legisle con un "buen" motivo puede ser abusado en el futuro para eliminar la disidencia.

De todas formas, el hecho de usar encriptación fuerte, aunque sólo sea para hablar de fútbol, ya te hace sospechoso.

Y lo que se me ocurre... dado el caso, la policía siempre puede interceptar tu tráfico encriptado y después forzarte con una orden judicial a que les facilites tus claves.

En el caso de Skype, siempre se puede usar el mismo sistema que usaban las americanos y los soviéticos para hacerse una idea de lo que hacían los otros. Por ejemplo, la comunicación con los submarinos está codificada con un One-Time Pad, que es irrompible. Pero interceptando el tráfico, y analizando quién habla con quién y cuánto tiempo, uno puede estimar qué es lo que pasa.

Con Skype, quizá no sepan de qué hablo, pero si paso cada día una hora hablando con un criminal conocido, posiblemente me haga sospechoso...

Publicar un comentario